Het geplande uitfaseren van encryptiestandaard SHA-1 verloopt niet zonder hobbels. Terwijl Facebook en CloudFlare protest aantekenen, komen de praktische problemen duidelijker in zicht. Websitebeheerders, browsermakers en softwaredevelopers moeten aan de bak.

Het oude SHA-1 (anno 1995) is met de huidige stand van technologie zwak en dus kraakbaar. Dat komt niet als een verrassing, net zoals eerder andere encryptiestandaarden geleidelijk aan steeds meer ondermijnd zijn geworden. Het gaat hier niet zozeer om zwakheden in de versleutelingstechniek zelf, maar om de lengte van de gebruikte sleutels en de capaciteit van moderne systemen om de diverse combinaties snel door te rekenen. Zo zijn eerder al Wi-Fi-beveiligingsstandaarden als WEP en WPA1 voor de bijl gegaan.

Veilig(er) nieuwjaar

De overgang van het zwakke SHA-1 naar het krachtigere – en dus veiligere – SHA-2 heeft nogal wat voeten in de aarde. In tegenstelling tot encryptietechnologie die niet centraal wordt geregeld, zoals de lokaal in te stellen Wi-Fi-versleuteling van WEP en WPA1, zit er een heel ecosysteem ‘achter’ de SHA-certificering. Met ingang van 1 januari 2016 mogen de diverse verstrekkers van beveiligingscertificaten geen certificaten meer uitgeven die zijn gebaseerd op SHA-1.

Het al lang in aantocht zijnde einde van nieuwe SHA-1 certificaten betekent niet automatisch het einde van SHA-1-gebruik in de praktijk. Wel raakt het websitebeheerders en softwaredevelopers die om compatibiliteitsredenen nog nieuwe certificaten nodig hebben. Zij staan straks in de kou. Bestaande SHA-1-certificaten zijn eventueel nog wel enige tijd geldig, afhankelijk van de tijdsduur die is ingesteld bij de oorspronkelijke aanvraag. De timer loopt echter. Werk aan de winkel dus.

Rimpeleffect

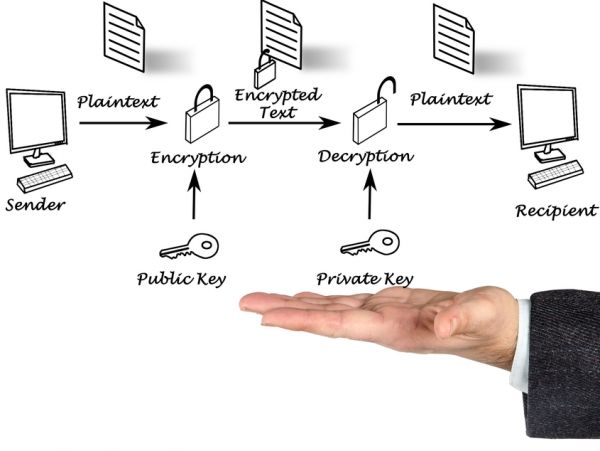

Bovendien dient dat werk eigenlijk nu al in uitvoering te zijn. Het is namelijk aan te raden om bestaande beveiliging op basis van SHA-1 zo snel mogelijk over te zetten naar opvolger SHA-2. SHA-1-certificaten kunnen niet alleen dienen voor beveiligde communicatie met websites, maar worden ook gebruikt voor het digitaal ondertekenen van applicaties. Dit moet ervoor zorgen dat software afkomstig is van de oorspronkelijke maker en dat het niet stiekem is gewijzigd door een derde partij.

Vervanging door een veiligere opvolger uit de SHA-2-familie is echter niet per definitie mogelijk voor alle ict-systemen die er zijn. Hierdoor brengt de beoogde beveiligingsverbetering nogal een rimpeleffect met zich mee. Oude, niet langer ondersteunde systemen blijken in de praktijk vaak nog in gebruik te zijn. Soms uit onwetendheid, soms uit zakelijke overwegingen, en soms zelfs met specifieke supportovereenkomsten voor uitzonderingen.

Tientallen miljoenen gebruikers

Zo vallen Windows XP (vóór service pack 3) en de eerste Android-versies (vóór Gingerbread) buiten de boot. Dit zijn officieel niet langer ondersteunde besturingssystemen die nog maar weinig in gebruik zijn. Daarnaast zijn er nog andere platformen, systemen en applicaties die niet – of niet zomaar – meekunnen naar een betere beveiliging. Facebook, ‘s werelds grootste sociale netwerk, schat in dat 7 procent van alle webbrowsers in de wereld niet SHA256 (uit de SHA-2 familie) aankunnen. SHA256 is voortaan de minimumvereiste die dus voor tientallen miljoenen mensen niet beschikbaar is.

CloudFlare op zijn beurt schat in dat ruim 37 miljoen mensen door het afschaffen van SHA-1 geen toegang meer zullen hebben tot beveiligde sites. De twee bedrijven pleiten dan ook voor een tussenoplossing, meldt onder meer Ars Technica. De twee grote internetbedrijven stellen een systeem voor waarbij er een terugvaloptie is indien de krachtigere encryptie niet mogelijk is.

De spoken POODLE en FREAK

Dit praktische voorstel wordt gekleurd door de grote POODLE-kwetsbaarheid die eind 2014 is onthuld. Daarbij kan een aanvaller zijn doelwit laten terugschakelen naar de zwakkere beveiliging van SSL 3.0 om dat vervolgens te kraken. Deze kwetsbaarheid is het gevolg van een mechanisme dat juist is ontworpen met het oog op interoperabiliteit. Daarnaast doemt het spookbeeld van de FREAK-kwetsbaarheid op, waarbij ook zwakkere encryptie valt af te dwingen, om vervolgens de beveiliging te compromitteren. FREAK is een nalatenschap van de exportban op krachtige encryptie die de Amerikaanse regering in de jaren negentig heeft opgelegd.

Het beter beveiligen van de it-wereld nu met de exit voor SHA-1 heeft dus nogal security-gevolgen. Net zoals beslissingen uit het verleden voor betere interoperabiliteit flinke beveiligingsgevolgen hebben gehad. Welk belang zal de doorslag geven? En zal dat de juiste beslissing blijken te zijn? Mogelijk wordt dat pas jaren later duidelijk.